Mange kjenner bitcoin som en anonym digital valuta, en som har personvernegenskaper som primær for skjulte betalinger i skitsete fordypninger på internettets mørke nett..

Disse samme menneskene vil trolig bli overrasket over å høre at bitcoin langt fra er anonym. Mer pseudonymt enn noe annet, den underliggende teknologien, blockchain, har faktisk en rekke tekniske vinduer som brukerne kan kikke en annen brukers identitet gjennom. Disse interesserte, enten det er analyseselskaper, myndigheter eller noen som har tilstrekkelig IT-kunnskap, kan bruke peer-to-peer-nettverksanalyse for å koble en offentlig offentlig adresse til en IP-adresse, slik at de kan lære hvem som eier en lommebok og hvem de er sende pengene sine til.

Når de sporer transaksjoner og offentlige adresser tilbake til brukernes IP-adresser, deanonymer disse “spionene”, også kjent som “motstandere”, brukere effektivt. Et åpenbart brudd på privatlivet, Bitcoin-samfunnet har lenge kjempet med løsninger for å nøytralisere dette problemet.

Å delta i samtalen er Løvetann, a protokoll utviklet av Giulia Fanti sammen med Shaileshh Bojja Venkatakrishnan, Surya Bakshi, Bradley Denby, Shruti Bhargava, Andrew Miller og Pramod Viswanath, forskere ved Carnegie Mellon, MIT og University of Illinois. Hvis teorien kan holde seg i applikasjonen, vil Løvetann effektivt nøytralisere peer-to-peer-analysen som spiller en viktig rolle i å kompromittere brukeridentiteten..

Problemet

Hver gang noen sender en transaksjon på Bitcoins nettverk, sendes den vanligvis til flere noder til den blir plukket opp av en gruvearbeider og inkludert i en blokk..

Denne kringkastingsprosessen er kjent som diffusjon. Det begynner når kildenoden, noden som oppretter transaksjonen, overfører den til andre noder i nettverket. Når denne noden kringkaster transaksjonen, fortsetter hver av de andre nodene som utgjør nettverket å uavhengig diffundere transaksjonen ved å sende den til andre med eksponensielle forsinkelser.

Presentere løvetann på Building on Bitcoin-konferansen i Lisboa, Portugal, forklarte Giulia Fanti at kildekodens IP-adresse ofte kan skelnes fordi “diffusjon er utsatt for gjenkjenning.” Når spioneringsnoder som samarbeider, mottar en transaksjon, kan de delta i peer-to-peer-nettverksanalyse for å spore trinnene gjennom nettverket.

I utgangspunktet, ved å observere tidspunktet for hver sending og undersøke strukturen til reléer, kan spioner spore – med stor sannsynlighet som ikke nødvendigvis er idiotsikker – en transaksjon tilbake til kildekoden. Herfra har spionen høye odds for å samle IP-adressen til transaksjonsavsenderen.

Løvetannens løsning

Løvetann har som mål å abstrakte prosessen for videreformidling av transaksjoner for å gjøre det mer komplisert for motstandere å spore transaksjoner. Dette vil i hovedsak gjøre det nesten umulig å følge brødsmulestien som kringkastingstider og relestrukturer fører tilbake til kildekoden som opprinnelig sendte transaksjonen.

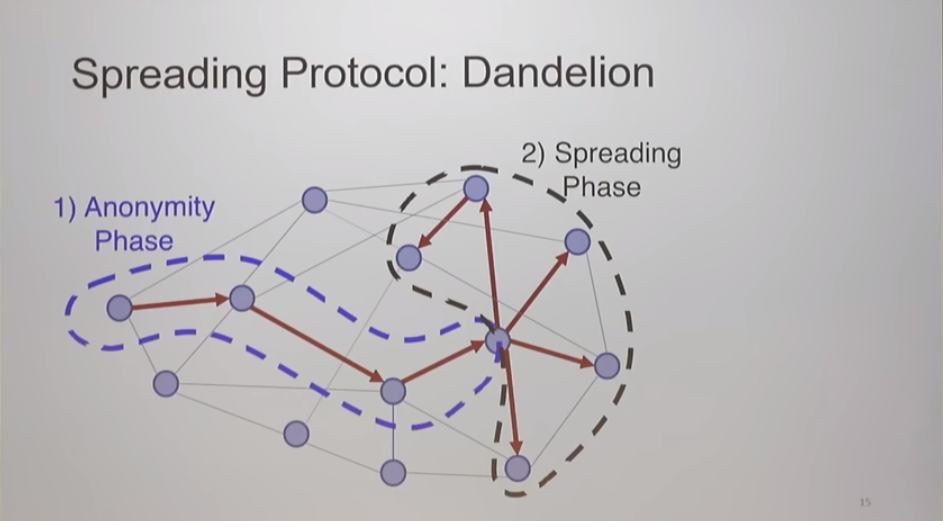

For å oppnå dette sender Dandelion transaksjonen på en tilfeldig bane gjennom et variabelt antall noder før transaksjonen blir spredt over hele nettverket. Den tilfeldige banen er kjent som stamfasen til protokollen, da transaksjoner som blir videreformidlet i scenen bare deles mellom hverandre og overføres fra en node til den neste. Diffusjonsfasen er kjent som “fluff-fase”, da transaksjonen sendes til flere noder som skal spres over nettverket (visuelt og effektivt replikerer begge disse prosessene en løvetannens anatomi, derav terminologien).

Skjermbilde av løvetannstrukturen som illustrert i Fantis tale.

I stammefasen bestemmer hver node tilfeldig å enten fortsette stammefasen ved å videreformidle sendingen til en annen node eller diffundere transaksjonen til resten av nettverket. Hvis den sendes videre, bestemmer neste node igjen tilfeldig om transaksjonen skal videreføres eller diffunderes. Transaksjonen overføres, en etter en, til en node utløser diffusjonsprosessen.

Å legge til den første transaksjonsfasen før diffusjon er ment å gi et ekstra lag av anonymitet til transaksjonssendingsprosessen. Hvis nettverket overfører transaksjonen til flere potensielle kildenoder før diffusjon, bør dette i teorien tilsløre hvor en sending kom fra, og dermed gjøre det ekstremt vanskelig å definitivt spore en transaksjon tilbake til kilden..

Løvetannens vekst

Løvetannens forslag anses å være et gjennomførbart skritt mot å løse Bitcoins anonymitetsspørsmål som ikke innebærer en overhaling av koden helt for å utstyre den med den slags peer-to-peer-nettverk-forvirringsverktøy som en mynt som Monero utvikler, for eksempel.

Teamet blir ofte spurt hvorfor det ikke vil implementere den samme løkrutingen som Monero fokuserer på. Fanti innrømmet i sin tale at “Monero adresserer nøyaktig det samme problemet [Løvetann] prøver å løse,” men kvalifiserte dette ved å si at “implementering av dette faktisk er veldig tidskrevende,” som Monero utviklingsteam har jobbet med det siden 2014.

I stedet for å fokusere på sin egen tilnærming til grunn, har Løvetann kommet et stykke siden den ble introdusert i 2017. Etter at en fagfellevurdering av koden fant noen skarpe hull, forbedret teamet innsatsen og ble gitt ut på nytt et nytt hvitt papir med en oppdatert metode (kjent som Dandelion ++) i mai 2018.

Det forventes at Dandelion vil bli implementert i en fremtidig Bitcoin Core-oppdatering, selv om den ikke vil være klar for den kommende 0.17.0-utgivelsen.

Facebook

Facebook Twitter

Twitter